AI 뉴스 바이블 시리즈로, 지난 AI 업계의 주요 소식들을 차근차근 정리하고 있습니다. 오늘은 2026년 2월 28일에 있었던 소식입니다.

솔직히 저는 개발자가 아니라서 처음엔 ‘양자내성암호’라는 단어 자체가 낯설었는데, 구글이 바꿔버린 이 기술이 우리 일상 인터넷 보안의 기초를 뒤흔드는 큰 변화라는 걸 알고 나서는 눈을 뗄 수가 없었습니다.

HTTPS가 갑자기 위험해진 이유

원래 HTTPS는 RSA나 ECC라는 암호화 방식으로 보호됩니다. 문제는 양자 컴퓨터가 제대로 상용화되면 이 암호들이 무력화될 수 있다는 거죠. 쇼어 알고리즘(Shor’s algorithm)이라는 게 있는데, 양자 컴퓨터가 소인수분해를 엄청나게 빠르게 처리할 수 있도록 해주는 알고리즘입니다. 지금은 몇 년 걸릴 계산을 단 몇 시간 만에 끝내버리는 거죠.

그렇게 되면 우리가 쓰는 은행 사이트, 쇼핑몰, 모든 개인정보가 털리는 겁니다. 아직 양자 컴퓨터가 그 수준에 이르진 않았지만, ‘지금 탈취한 데이터를 저장해뒀다가 나중에 양자 컴퓨터로 복호화하자’는 Harvest Now, Decrypt Later 공격이 이미 시작됐다고 합니다. 꽤 무서운 얘기죠.

실제로 미국 NSA와 CISA(사이버보안·인프라보안국)는 이미 2022~2023년부터 공식 경고를 내리기 시작했습니다. “RSA-2048은 충분히 강력한 양자 컴퓨터가 등장하면 몇 시간 안에 뚫린다”는 내용이었죠. 쉽게 말하면, RSA-2048을 깨려면 약 4,000개 이상의 논리적 큐비트(Logical Qubit)가 필요한데, 현재 기술 수준으로는 아직 그 벽이 높습니다. 하지만 IBM, Google 등이 수천 큐비트 프로세서를 속속 내놓고 있어서 ‘언제 될지 모른다’는 위기감이 커지고 있습니다.

더 심각한 건 중국의 움직임입니다. 중국 정부가 지원하는 해킹 그룹들이 암호화된 통신 데이터를 대규모로 수집·저장하고 있다는 정보기관 보고가 잇따르고 있습니다. 지금 당장 해독은 못 하더라도, 양자 컴퓨터 시대가 오면 그 데이터를 열어볼 수 있다는 전략이죠. Harvest Now, Decrypt Later의 실제 버전입니다.

그래서 구글은 HTTPS 인증서 자체를 뜯어고치기로 했습니다. 기존 X.509 인증서 대신 ‘Merkle Tree Certificate(MTC)’라는 걸 도입한 거죠.

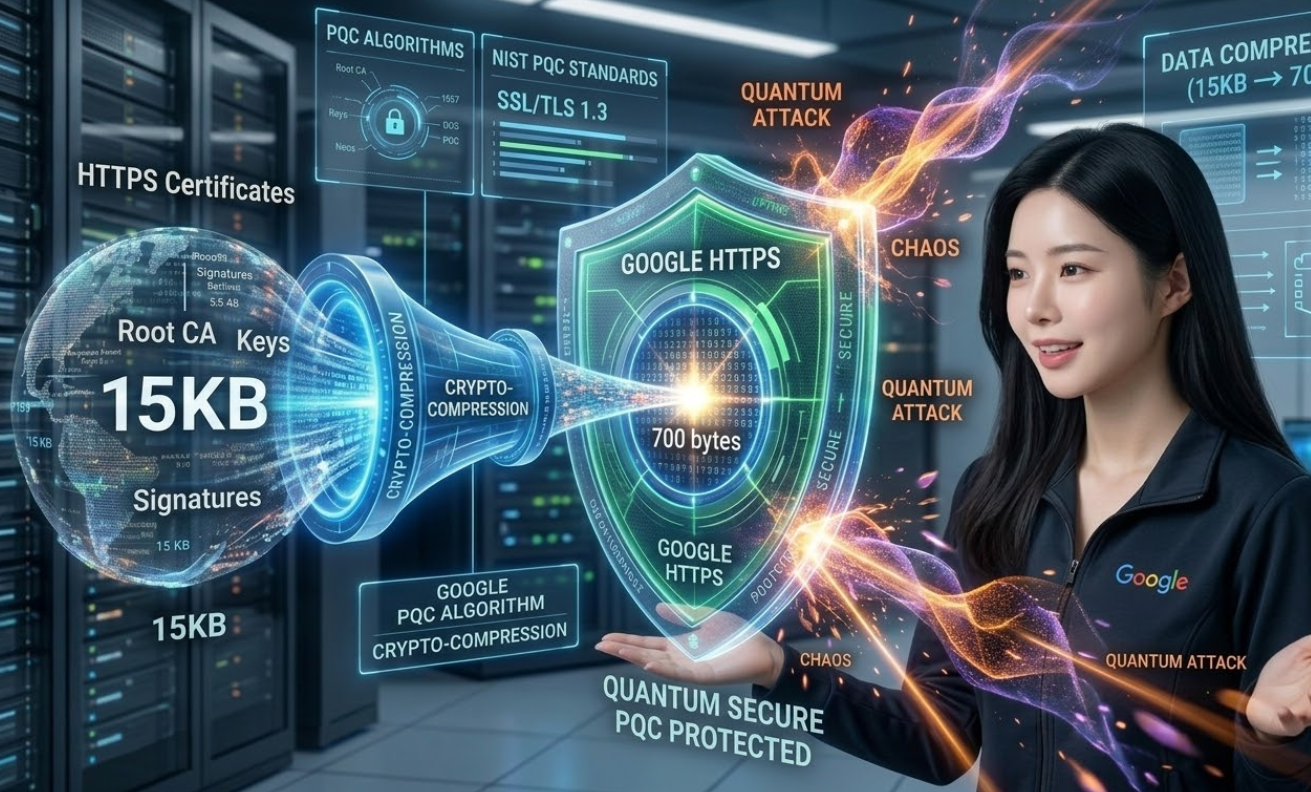

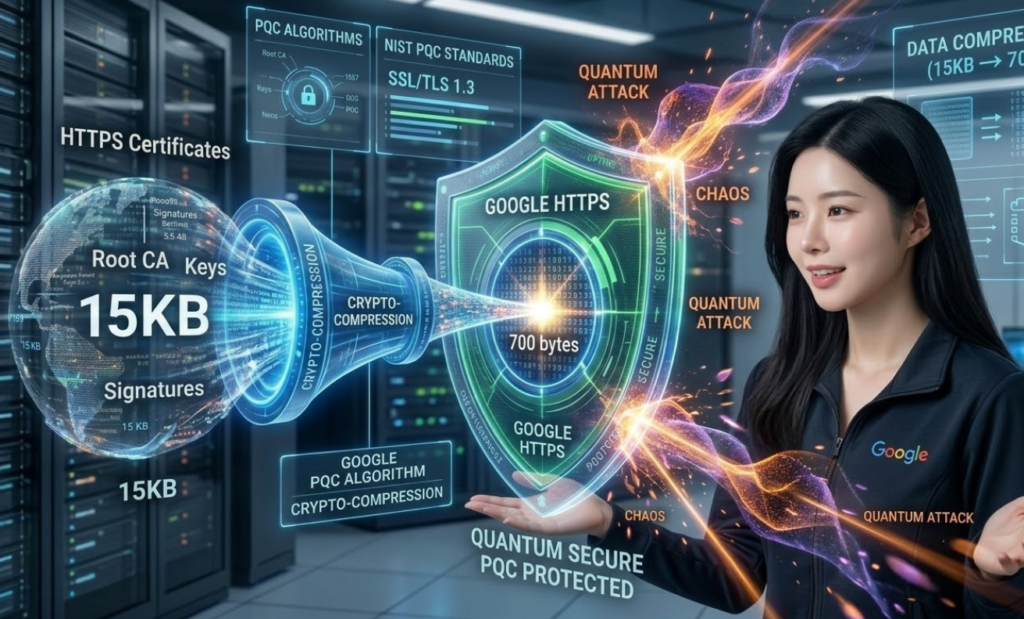

15KB를 700바이트로 만드는 마법

이게 왜 중요하냐면, 기존 인증서는 너무 커서 양자내성암호(PQC)를 적용하기가 버거웠습니다. PQC 알고리즘은 키 크기가 엄청 크거든요. 기존에 2~4KB면 되던 게 PQC를 쓰면 15KB까지 늘어나는데, 웹사이트에 접속할 때마다 이 데이터를 주고받아야 하니 속도가 느려지고 비용도 늘어날 수밖에 없습니다.

여기서 구글이 꺼낸 게 Merkle Tree(머클 트리) 구조입니다. 블록체인에서 쓰는 그 개념 맞습니다. 인증서에 필요한 데이터를 계층적으로 해싱해서 15KB짜리를 700바이트 수준으로 압축해버린 거죠. 실제로 되더라고요.

머클 트리가 어떻게 동작하는지 쉽게 설명하면 이렇습니다. 데이터 덩어리들을 잘게 나눠서 각각 해시값을 만들고, 그 해시값들을 또 쌍으로 묶어서 다시 해시합니다. 이 과정을 반복하면 최종적으로 딱 하나의 값, ‘루트 해시(Root Hash)’가 나옵니다. 이 루트 해시 하나만 있으면 전체 데이터가 변조됐는지 아닌지를 바로 확인할 수 있습니다. 계층 구조 덕분에 전체를 다 전송하지 않아도 무결성을 증명할 수 있는 거죠.

기존 X.509 인증서는 모든 정보를 인증서 안에 다 담는 방식이었습니다. 반면 MTC(Merkle Tree Certificate)는 필요한 증명만 트리 경로를 따라 전달하는 방식입니다. 쉽게 말하면, 도서관 전체를 들고 다니는 대신 찾는 책의 위치 정보만 갖고 다니는 셈이죠.

여기에 NIST(미국 국립표준기술연구소)가 2024년에 PQC 알고리즘 표준화를 완료하면서 이야기가 빨라졌습니다. CRYSTALS-Kyber(키 교환)와 CRYSTALS-Dilithium(전자서명) 같은 알고리즘이 공식 표준이 됐고, 구글의 MTC는 이 표준들과 조합해서 실용적인 크기를 만들어낸 겁니다.

결과적으로 인증서 크기는 작아지면서도 양자 컴퓨터 공격을 막을 수 있게 된 겁니다. Chrome 131부터 이미 실험적으로 지원하고 있고, 곧 전체 배포될 예정이라고 합니다. 사실상 구글이 인터넷 보안 인프라를 한 단계 업그레이드하는 셈이죠.

다른 빅테크들은 어디쯤?

구글만 움직이는 게 아닙니다. 사실 이 분야는 지금 전체 테크 업계가 동시에 달리고 있는 중입니다.

Apple은 iCloud에 PQC를 적용했습니다. 2024년에 발표한 ‘PQ3’라는 프로토콜인데, iMessage에 양자내성 암호화 계층을 추가한 겁니다. Apple이 공식 블로그에서 “세계 최초의 레벨 3 보안 메시징 앱”이라고 자평할 정도로 공격적으로 움직였습니다. 쉽게 말하면, 아이폰으로 보내는 메시지가 양자 컴퓨터 시대에도 안전하다는 뜻입니다.

Signal도 2024년 9월부터 PQXDH(Post-Quantum Extended Diffie-Hellman) 프로토콜을 기본 적용했습니다. 이미 수억 명이 쓰는 보안 메신저가 양자내성 암호화를 디폴트로 켠 겁니다. 업데이트만 하면 자동으로 적용되니까, 어쩌면 우리도 모르는 사이에 이미 쓰고 있는 셈이죠.

Cloudflare는 TLS 1.3에 PQC 키 교환을 결합하는 실험을 오래전부터 해왔고, 지금은 상당 부분 실제 트래픽에 적용 중입니다. 전 세계 웹 트래픽의 상당량을 처리하는 Cloudflare가 움직인다는 건 사실상 인터넷 인프라 절반이 양자내성 암호화를 향해 가고 있다는 얘기입니다.

흥미로운 건 이 세 회사 모두 사용자가 뭔가를 따로 설정할 필요 없이 ‘백그라운드에서 조용히’ 전환하고 있다는 점입니다. 기술 변화가 우리가 느끼지 못하는 사이 이미 일어나고 있는 거죠.

한국에서는 언제쯤 쓸 수 있을까요?

아직 한국 출시 일정은 미정이지만, Chrome이 전 세계 점유율 60%가 넘는 브라우저인 걸 생각하면 사실 우리도 이미 쓰고 있는 셈입니다. 다만 문제는 국내 웹사이트들이 이 MTC를 직접 발급받아야 한다는 거죠.

국내 기업들도 움직이고 있습니다. 네이버, 카카오 같은 대기업들은 이미 양자내성암호 도입을 준비 중이라고 밝혔고, 삼성SDS나 LG CNS 같은 곳도 관련 솔루션을 내놓고 있거든요. 다만 아직은 초기 단계라서, 정부 규제나 표준 인증 체계가 마련돼야 본격적으로 확산될 것 같습니다.

정부 차원에서도 속도를 내고 있습니다. KISA(한국인터넷진흥원)는 ‘양자내성암호 전환 로드맵’을 수립했고, 2030년까지 공공 시스템을 PQC 기반으로 전환한다는 목표를 세웠습니다. 쉽게 말하면, 정부 전산망이나 공공 포털에서 쓰는 암호화 시스템을 2030년까지 양자 컴퓨터에 안전한 방식으로 바꾼다는 계획입니다.

금융권도 조용히 테스트를 진행 중입니다. 몇몇 시중은행들이 내부 시스템 일부에 PQC 알고리즘을 파일럿 적용해보고 있고, 금융보안원도 관련 가이드라인 준비에 들어갔다는 소식이 들립니다. 다만 국내 금융권은 규제가 까다로워서, 새로운 인증서 체계를 도입하려면 금융감독원이나 한국인터넷진흥원(KISA)의 승인이 필요합니다. 아직 국내 규제 환경에서는 PQC 기반 인증서에 대한 명확한 가이드라인이 없어서, 조금 더 시간이 걸릴 수밖에 없는 상황이죠.

개인적으로는 카카오뱅크나 토스 같은 핀테크 기업들이 먼저 도입하지 않을까 싶습니다. 보안에 민감하면서도 기술 도입 속도가 빠르니까요. 그게 오히려 레거시 시스템 부담이 덜한 강점이기도 하고요.

그래서 우리한테 뭐가 달라지냐면, 몇 년 뒤에 양자 컴퓨터가 상용화되더라도 우리가 쓰는 인터넷이 안전하다는 보장이 생긴다는 거죠. 당장 체감은 안 되겠지만, 미래를 위한 보험 같은 겁니다.

결론: 개발자도 아닌 제가 봐도 이건 꽤 대단한 작업입니다. 툴 하나를 바꿀 게 아니라 인터넷 보안의 기초를 바꾸는 일이니까요. 당장 내일 바뀌는 건 아니니까 천천히 지켜봅시다…

출처: https://arstechnica.com/security/2026/02/google-is-using-clever-math-to-quantum-proof-https-certificates/